پهپادها میتوانند پیامهای زیرآبی را بشنوند!

فناوری استراق سمع میانرسانهای، فرضیات قدیمی در مورد امنیت ارتباطات زیرآبی را به چالش کشیده است.

به گزارش دانشگاه پرینستون، محققان این دانشگاه و MIT روشی را برای شنود ارتباطات زیرآبی از طریق هوا توسعه دادهاند که باورهای قدیمی در مورد امنیت پیامهای زیرآبی را به چالش میکشد.

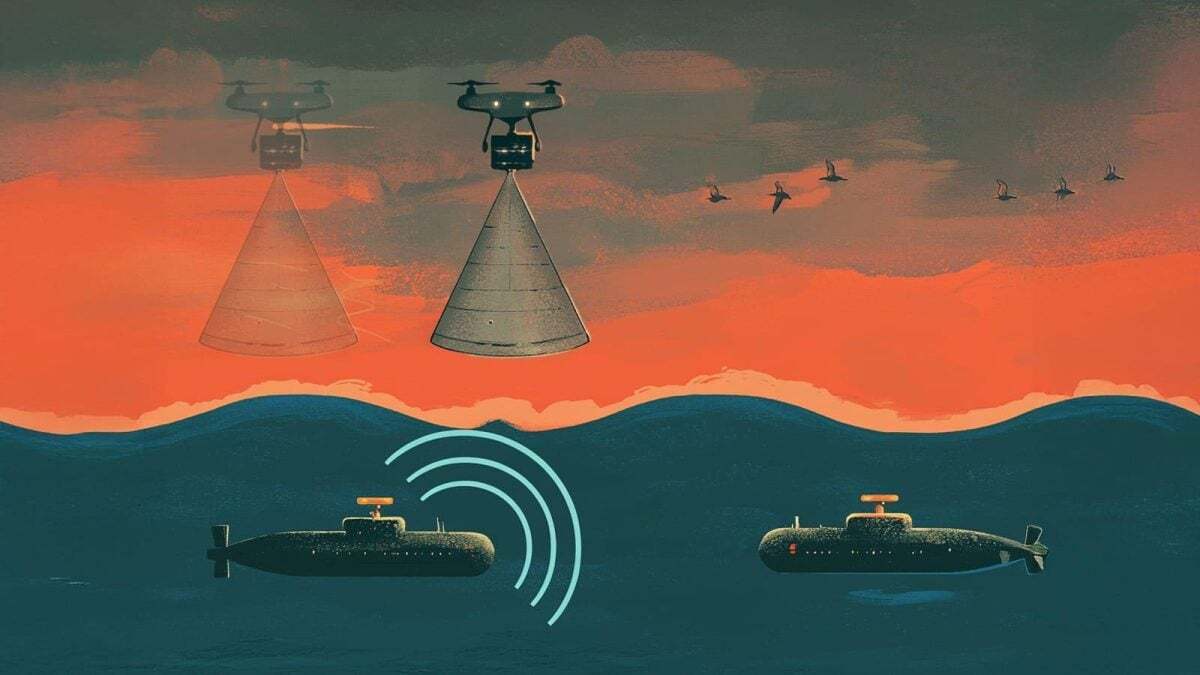

این تیم یک دستگاه توسعه داده است که از رادار برای استراق سمع سیگنالهای صوتی زیرآبی (یا سونار) استفاده میکند، با رمزگشایی ارتعاشات ریز این سیگنالها بر روی سطح آب. به گفته محققان، این تکنیک در اصل میتواند محل تقریبی فرستنده زیرآبی را نیز شناسایی کند.

در مقالهای که در ۲۰ نوامبر در کنفرانس ACM MobiCom ارائه شد، این تیم تکنولوژی مذکور را تشریح کرده و استراتژیهایی برای مقابله با نوع جدید استراق سمع که این فناوری ممکن است ایجاد کند، پیشنهاد داده است. آنها این سیستم را در دریاچه کارنگی، یک دریاچه مصنوعی کوچک در پرینستون آزمایش کردند. در حالی که اعمال این روش در اقیانوس آزاد چالشهای بسیار بیشتری دارد، محققان معتقدند که با پیشرفتهای مهندسی قابل توجهی میتوان این امر را محقق کرد.

محققان تأکید کردند که هدف آنها فقط هشدار دادن به مردم در مورد آسیبپذیری ارتباطات زیرآبی نیست، بلکه ارائه روشهایی برای جلوگیری از شنود این ارتباطات است.

یاسمین قاسمیپور، استاد دستیار مهندسی برق و کامپیوتر و پژوهشگر اصلی این مطالعه گفت: «امیدوارم که برخی از استراتژیهای مقابلهای که ما پیشنهاد میدهیم، توسط افرادی که فرستندههای صوتی برای ارتباطات زیرآبی طراحی میکنند، پذیرفته شود.»

انتقال پیامها بین دستگاههای زیرآبی و هوایی تا سال ۲۰۱۸ غیرممکن از نظر فنی تلقی میشد، تا اینکه محققان MIT سیستمی برای انجام آن توسعه دادند. اما تکنیک MIT به همکاری بین طرفهای هوایی و دریایی وابسته بود — به اشتراکگذاری نرخ دادهها، فرکانسها و دیگر جزئیات فنی از پیش. در آن زمان، مشخص نبود که آیا این تکنیک میتواند برای شنود پیامهای خصوصی از فرستندههای غیر همکار زیرآبی استفاده شود یا نه. با همکاری گروه MIT، تیم پرینستون پیامدهای امنیتی این فناوری را بررسی کرده و روشی برای رمزگشایی همان نوع پیامها بدون اطلاع از جزئیات فنی آنها توسعه دادند.

محققان اعلام کردند که توانایی استراق سمع ارتباطات زیرآبی از هوا، طیف وسیعی از تهدیدات امنیتی را به همراه دارد. به گفته آنها، یک مهاجم میتواند از این فناوری برای شنود اطلاعات حساس منتقلشده توسط سنسورهای نظارت بر وضعیت اقلیمی، سکوهای نفت و گاز و حتی زیردریاییها استفاده کند.

چگونه ارتباطات زیرآبی محافظت میشوند؟

امنیت ارتباطات زیرآبی به شدت به این اصل وابسته است که صوتی که در زیر آب حرکت میکند قادر به نفوذ به سطح نیست، به گفته محققان. سیگنالهایی که اطلاعات را منتقل میکنند به صورت امواج صوتی در زیر آب ارسال میشوند. به دلیل تفاوت چگالی بین آب و هوا، سطح آب به عنوان مانعی برای صوت عمل میکند. وقتی امواج صوتی زیرآبی به سطح برخورد میکنند، عمدتاً فقط از سطح منعطف میشوند.

گروه MIT در سال ۲۰۱۸ متوجه شد که تأثیر امواج صوتی بر سطح آب نوعی اثر انگشت از ارتعاشات ریز که با سیگنال زیرآبی همخوانی دارد، ایجاد میکند. این تیم از راداری نصبشده بر روی یک پهپاد برای خواندن ارتعاشات سطحی استفاده کرده و الگوریتمهایی برای شناسایی الگو، رمزگشایی سیگنال و استخراج پیام به کار بردند.

فادل ادیب، استاد همکار هنرها و علوم رسانهای در MIT و یکی از نویسندگان این مقاله گفت: «ارتباطات زیرآبی به هوا یکی از مشکلات دیرینه و سخت در زمینه ماست. بسیار هیجانانگیز و شگفتانگیز بود که روش ما در رمزگشایی پیامهای زیرآبی از ارتعاشات ریز آنها که روی سطح ایجاد میشود، موفق شد.».

اما برای اینکه این تکنیک کار کند، سیستم گروه MIT نیاز به دانستن برخی پارامترهای فیزیکی مانند فرکانس و نوع مدولاسیون پیش از ارسال داشت.

با استفاده از این توسعه، تیم پرینستون روشی مشابه برای شناسایی ارتعاشات سطحی به کار برد، اما الگوریتمهای جدیدی ایجاد کردند که از تفاوتهای بین رادار و سونار برای شناسایی آن پارامترهای فیزیکی استفاده میکند. این به محققان این امکان را داد که پیام را بدون همکاری از طرف فرستنده زیرآبی رمزگشایی کنند.

محققان با استفاده از یک پهپاد تجاری ارزان قیمت و رادار، روش خود را در یک استخر شنا آزمایش کردند. آنها یک بلندگو را زیر آب قرار دادند و در حالی که شناگران مزاحمت ایجاد میکردند، پهپاد را بر روی سطح آب پرواز دادند. پهپاد به طور مکرر سیگنالهای راداری کوتاه به سمت آب ارسال میکرد. هنگامی که سیگنالهای راداری از سطح آب منعطف میشدند، الگوی ارتعاشات از امواج صوتی آشکار میشد تا سیستم آنها را شناسایی و رمزگشایی کند.

محققان همچنین از یک رادار نصبشده بر روی میله برای آزمایشها در یک محیط واقعی در دریاچه کارنگی در پرینستون استفاده کردند. آنها دریافتند که سیستم میتواند پارامترهای ناشناخته را شناسایی کرده و پیامها را از بلندگو رمزگشایی کند، حتی با وجود اختلالات ناشی از باد و امواج. در واقع، این سیستم میتوانست نوع مدولاسیون، یکی از مهمترین پارامترها، را با دقت ۹۷.۵۸ ٪ شناسایی کند.

یاسمین قاسمیپور گفت: «ما میخواستیم نشان دهیم که این کار میتواند با تجهیزات ساده و آماده انجام شود. حالا تصور کنید که یک نفر با رادار پیشرفتهتر چه کاری میتواند انجام دهد.»

آنها دریافتند که پارامترهای طراحی یک لینک ارتباطی زیرآبی تأثیر زیادی بر حساسیت آن به چنین حملاتی دارد. به عنوان مثال، برخی از انواع مدولاسیونها راحتتر از سایرین قابل شناسایی هستند. این مقاله پیشنهاداتی در مورد نحوه طراحی فرستندهها ارائه میدهد تا از استراق سمع محافظت شوند. قاسمیپور گفت که امیدوار است در آینده پیشنهادات بیشتری برای مقابله با این نوع حملات ارائه دهد.

انتهای پیام/